Poznaj skuteczne strategie ochrony na zabezpieczenie danych

Bezpieczeństwo danych osobowych staje się coraz większym wyzwaniem, zwłaszcza że udostępnianie danych w Internecie stało się normą. W Internecie często wymagane są tradycyjne dane osobowe, takie jak adresy e-mail, adresy zamieszkania i numery telefonów. Pomimo naszych pragnień nie możemy uniknąć udostępnienia ich online. Ponadto powinniśmy zwrócić uwagę na adresy IP i urządzenia, na których się logujemy, na których również zostawiamy mniej oczywisty ślad naszej obecności. Wszystkie te elementy pozwalają na identyfikację osobową. Dodatkowo postęp technologiczny przyczynia się do gromadzenia danych biometrycznych, takich jak dane dotyczące rozpoznawania twarzy lub odciski palców, co sprawia, że ochrona prywatności staje się priorytetem.

Według raportu badawczego „Internet Security” każdego roku 10% Amerykanów jest narażonych na kradzież tożsamości. W miarę jak nasze życie staje się coraz bardziej cyfrowe, cyberprzestępczość staje się zjawiskiem coraz powszechniejszym. Do najpoważniejszych incydentów naruszenia danych zalicza się sprzedaż danych, kradzież tożsamości i phishing. Dodatkowo, z EY Future Consumer Index 2023 wynika, że 80% osób obawia się sprzedaży danych osobowych przez firmy osobom trzecim, 79% – kradzieży tożsamości, a 78% – nieuprawnionej eksploracji danych.

Zgodnie z RODO samo określenie danych osobowych jest równoznaczne z ich przekazem, co oznacza, że dotyczy to każdego przedsiębiorcy. W związku z tym jest to najefektywniejsza forma ochrony danych osobowych, którą można usunąć, jednak nie zawsze jest to możliwe. Jedynym sposobem, aby choć część danych była traktowana jak dane osobowe podlegające kontroli w anonimizacji.

Dbaj o bezpieczeństwo danych osobowych – najlepsze praktyki

Po pierwsze, używaj silnych haseł, które nie zawierają oczywistych kombinacji, takich jak imiona czy daty urodzenia, i włącz uwierzytelnianie dwuskładnikowe dla kont internetowych. Metody te pomagają zabezpieczyć dane i wymagają minimalnego wysiłku. Dodatkowo wykonuj regularne aktualizacje oprogramowania, zdobywaj wiedzę na temat zagrożeń i sprawdzaj bezpieczne połączenia internetowe.

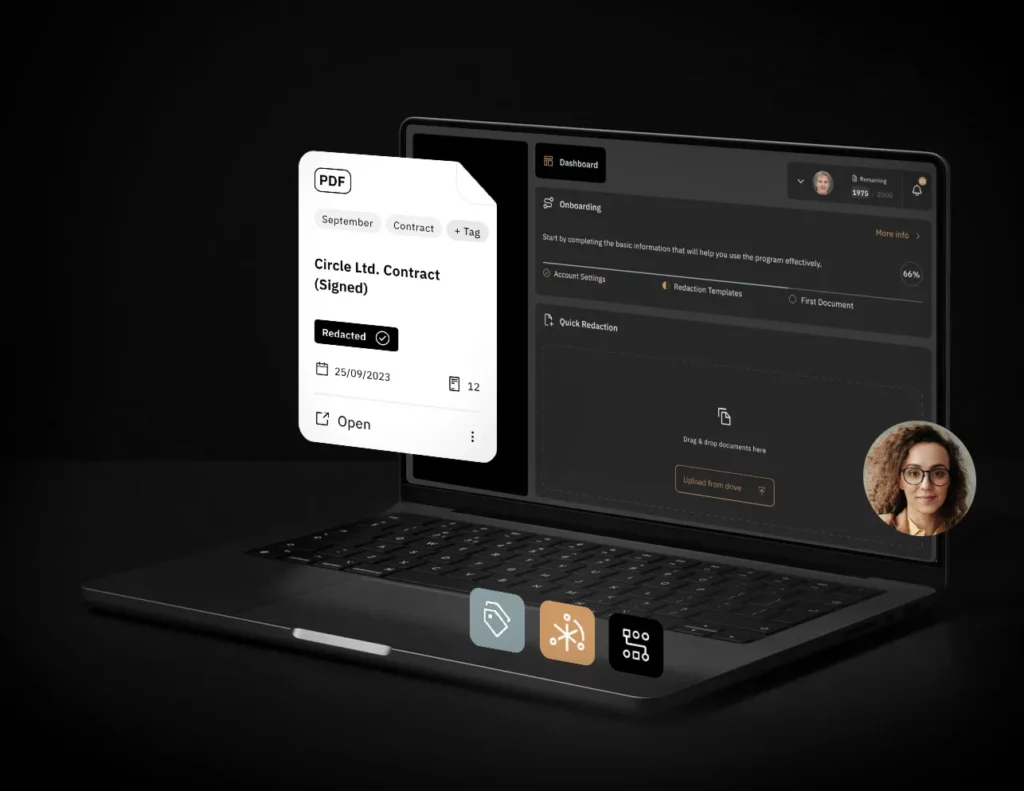

Inną skuteczną metodą jest anonimizacja danych. Proces ten obejmuje techniki takie jak maskowanie, szyfrowanie i mieszanie. Są one zalecane, ponieważ dane ujawnione poza siecią wewnętrzną są narażone na niewłaściwe wykorzystanie przez osoby nieupoważnione. Aby ułatwić anonimizację danych, liczne programy automatyzują ten proces, mając na uwadze ochronę danych osobowych.

Anonimizacja danych jako skuteczny sposób na ochronę danych osobowych

Anonimizacja danych specjalnych kategorii niesie ze sobą szereg korzyści, szczególnie w kontekście świadomości zagrożeń związanych z naruszeniami danych w przedsiębiorstwach.

- Anonimizacja danych uniemożliwia dostęp do nich osobom spoza środowiska produkcyjnego, np. pracownikom firm zewnętrznych. Jest to szczególnie istotne w przypadku outsourcingu.

- Anonimizacja uniemożliwia jasną interpretację skradzionych danych, znacznie zmniejszając ich wartość dla tych, którzy je pozyskują. W rezultacie, nawet w przypadku kradzieży, dane te nie mają praktycznej wartości.

- Stosowanie zaawansowanych technik anonimizacji danych może świadczyć o dojrzałości i profesjonalizmie przedsiębiorstwa w zakresie ochrony danych oraz przestrzegania regulacji związanych z prywatnością.

- Anonimizacja eliminuje ryzyko nietypowego wykorzystania danych przez osoby trzecie, które nie powinny mieć do nich dostępu, dodatkowo zwiększając bezpieczeństwo danych osobowych.

Stosując się do tych strategii, możesz znacznie poprawić bezpieczeństwo swoich danych osobowych i zabezpieczyć się przed różnymi cyberzagrożeniami. Wdrożenie solidnych praktyk w zakresie ochrony danych nie tylko zapewnia zgodność z przepisami, ale także buduje zaufanie wśród klientów i interesariuszy.